Django CSRF認證的幾種解決方案

什么是CSRF

瀏覽器在發送請求的時候,會自動帶上當前域名對應的cookie內容,發送給服務端,不管這個請求是來源A網站還是其它網站,只要請求的是A網站的鏈接,就會帶上A網站的cookie。瀏覽器的同源策略并不能阻止CSRF攻擊,因為瀏覽器不會停止js發送請求到服務端,只是在必要的時候攔截了響應的內容。或者說瀏覽器收到響應之前它不知道該不該拒絕。

攻擊過程

用戶登陸A網站后,攻擊者自己開發一個B網站,這個網站會通過js請求A網站,比如用戶點擊了某個按鈕,就觸發了js的執行。

防止攻擊

Double Submit Cookie攻擊者是利用cookie隨著http請求發送的特性來攻擊。但攻擊者不知道 cookie里面是什么。

Django中是在表單中加一個隱藏的 csrfmiddlewaretoken,在提交表單的時候,會有 cookie 中的內容做比對,一致則認為正常,不一致則認為是攻擊。由于每個用戶的 token 不一樣,B網站上的js代碼無法猜出token內容,對比必然失敗,所以可以起到防范作用。

Synchronizer Token和上面的類似,但不使用 cookie,服務端的數據庫中保存一個 session_csrftoken,表單提交后,將表單中的 token 和 session 中的對比,如果不一致則是攻擊。

這個方法實施起來并不困難,但它更安全一些,因為網站即使有 xss 攻擊,也不會有泄露token的問題。

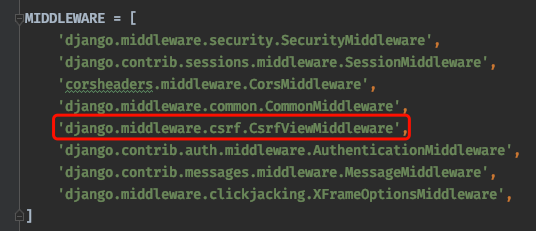

Django使用CsrfViewMiddleware中間件進行CSRF校驗,默認開啟防止csrf(跨站點請求偽造)攻擊,在post請求時,沒有攜帶csrf字段,導致校驗失敗,報403錯誤。那么我們如何解決這種403錯誤呢?

解決方法

1. 去掉項目的CSRF驗證

注釋掉此段代碼即可,但是不推薦此方式,將導致我們的網站完全無法防止CSRF攻擊。

2. 前端表單中增加csrf信息

<form enctype='multipart/form-data' method='post' action='{% url ’add_data’ %}'> {% csrf_token %}</form>

一定要注意后端使用render而不要使用render_to_response進行渲染,這樣前端就會有csrf_token變量,前端cookies中也會出現csrftoken數據,然后在HTML中使用即可。這種方式只限制在form表單中使用,ajax請求不支持。

3. 指定請求去掉CSRF校驗

可以只針對指定的路由去掉CSRF校驗,這也分為兩種情況:

FBV:以函數實現路由處理

# 導入,可以使此次請求忽略csrf校驗from django.views.decorators.csrf import csrf_exempt# 在處理函數加此裝飾器即可@csrf_exemptdef add_data(request): result = {} # TODO return HttpResponse(result)

CBV:以類實現路由處理

from django.views import Viewfrom django.views.decorators.csrf import csrf_exemptfrom django.utils.decorators import method_decoratorclass IndexView(View): @method_decorator(csrf_exempt) def dispatch(self, request, *args, **kwargs): return super().dispatch(request, *args, **kwargs) def get(self, request, *args, **kwargs): return render(request, ’home.html’) def post(self, request, *args, **kwargs): data = request.POST.get(’data’) qr_path = gen_qrcode(data) return HttpResponse(qr_path)

或者用下面的方式,把裝飾器放在類外面

from django.views import Viewfrom django.views.decorators.csrf import csrf_exemptfrom django.utils.decorators import method_decorator@method_decorator(csrf_exempt, name=’dispatch’)class IndexView(View): def get(self, request, *args, **kwargs): return render(request, ’home.html’) def post(self, request, *args, **kwargs): data = request.POST.get(’data’) qr_path = gen_qrcode(data) return HttpResponse(qr_path)

4. 為所有請求添加csrf校驗數據(推薦)

以上方式都有限制,適用范圍比較窄,我們需要一種可以一勞永逸的方式:讓所有請求都攜帶csrf數據。因為我們是使用Django模板渲染前端頁面的,所以一般會先定義一個base.html,其他頁面通過{% extends 'base.html' %}來引入使用,那么在base.html中添加ajax的全局鉤子,在請求時添加csrf數據即可。

<!DOCTYPE html><html><head> <meta charset='utf-8'> <title>{% block title %}首頁{% endblock %}</title> <link rel='stylesheet' href='http://www.gepszalag.com/bcjs/{% static ’css/base.css’%}'> <script src='https://cdn.bootcss.com/jquery/3.4.1/jquery.min.js'></script> <script> $.ajaxSetup({ data: {csrfmiddlewaretoken: ’{{ csrf_token }}’ } }) </script> {% block css %} {% endblock %}</head><body>

到此這篇關于Django CSRF認證的幾種解決方案的文章就介紹到這了,更多相關Django CSRF認證 內容請搜索好吧啦網以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持好吧啦網!

相關文章:

網公網安備

網公網安備